- Что такое DoS-атака?

- Особенности DoS-атак

- Немного истории

- Что такое DDoS?

- Кого и зачем атакуют

- Знай врага в лицо

- Как вычисляют жертву?

- Как распознать DDoS атаку и определить ее источники?

- Признаки DoS атаки:

- Частный случай

- DoS vs DDoS: в чём разница

- Причины DDoS-атак

- Кто может стать жертвой DoS-атаки

- Как работает DDoS-атака

- Кому и зачем нужны DDoS-атаки?

- Что делать во время DDoS-атаки

- Какие ресурсы страдают от DDoS-атак чаще всего

- Самая известная DDoS-атака: дело Аэрофлота

- Типы атак

- Переполнение канала

- DNS-флуд

- UDP-флуд

- PING-флуд

- Переполнение буфера

- Зачем злоумышленники атакуют сайты?

- 5. Политика, религия и т.п.

- 4. Конкуренты

- 3. Взлом сайта

- 2. С целью вымогательства

- 1. Проверка сил у школоты

- Способы защиты от атак

- Юридические последствия

- Как не стать ботом:

- В заключении

Что такое DoS-атака?

Атака отказа в обслуживании (DoS) — это буквально атака отказа в обслуживании. Это тип атаки, при которой мошенники атакуют с намерением перегрузить подсистему обслуживания. В этом случае компьютер (или компьютеры) используется для заполнения сервера TCP- и UDP-пакетами.

Особенности DoS-атак

- Одиночная атака. Вредоносные пакеты отправляются из той же сети.

- Хорошая видимость. Попытки «поставить» сайт очевидны из содержимого файла журнала.

- Легкость подавления. DoS-атаки легко предотвратить, заблокировав источник. Это может сделать системный администратор или сетевые фильтры, анализирующие трафик.

Простота координации DoS-атак означает, что они стали одной из самых распространенных угроз кибербезопасности, с которыми сегодня сталкиваются организации. DoS-атаки просты, но очень эффективны в 1990-е годы. Теперь они превратились в DDoS-атаки и могут нанести ущерб компаниям или отдельным лицам, на которых они нацелены. Организация может быть выведена из строя на несколько дней или даже недель из-за одной атаки.

Немного истории

Первая успешная DoS-атака произошла в 1974 году, когда 13-летний ученик средней школы Дэвид Деннис отключил терминалы в вычислительной лаборатории Университета Иллинойса. Он обнаружил функцию, в которой команда EXT вызвала зависание терминала. If у него не было периферийных устройств. Он написал небольшую программу, которая отправляла команду EXT на все доступные машины и одновременно блокировала 31 терминал.

Что такое DDoS?

DDoS расшифровывается как Distributed Denial Of Service Attack или, по-русски, «отключение сервера». На главный компьютер отправляется больше запросов, что снижает пропускную способность канала связи.

Когда пользователь заходит на сайт, браузер отправляет запрос на сервер, в ответ получает пакет с данными — на экране отображается текст и мультимедийный контент. Если сервер загружен, на рендеринг изображений уходит много времени. DDoS-атака может замедлить работу сервера, «вылететь» или сделать сайт недоступным для пользователя.

Кого и зачем атакуют

Хакеры в основном совершают набеги на банкиров, ИТ-индустрию, правительственные веб-сайты, образовательные платформы, соревнования по киберспорту, онлайн-кинотеатры и, реже, розничные торговцы и информационные агентства.

Школьники изучают программирование и хакинг, тренируясь с кошками. Профессиональные хакеры делают то же самое, но на более высоком уровне, с целью вымогательства и кражи данных. Государственные и частные учреждения используют дудо, чтобы влиять на ход выборов в других странах. Иногда клиенты выступают в роли конкурентов по бизнесу: личное недовольство или желание «набить» друга в период активных продаж.

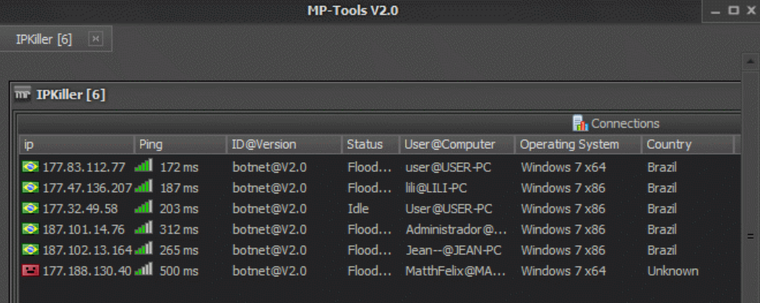

Знай врага в лицо

В последние годы наметилась тенденция к организованным совместным атакам: профессиональные хакеры собираются в стаи и выступают под именами RedDoor, Lizard Squad, ezBTC. Пока вы мирно смотрите очередной блокбастер, на ваш компьютер нападает Пентагон. Сеть, состоящая из множества компьютеров в едином шквале коллективных дудо, называется «ботнетом».

Боты Интернета вещей стали бичом нашего времени. Атакующая когорта хакеров может состоять из умных устройств: каждое из этих устройств имеет личный IP-адрес, с которого запросы отправляются на сервер.

Помимо настольного друга, в DDoS-атаке в вашем доме могут быть задействованы холодильник, электрический чайник, видеокамера и даже умная лампочка.

Как вычисляют жертву?

У каждого сайта есть свой личный адрес. Мы видим только название ресурса, программу и ее IP-адрес. Атаковать может не только сайт, но и конкретный пользователь. Приличный хакер перед атакой проведет «тест на проникновение». Военные назвали бы это «разведкой по сути». Суть теста на проникновение — это небольшая управляемая атака, с помощью которой можно узнать уровень защиты сайта.

Как распознать DDoS атаку и определить ее источники?

Правильный диагноз — это половина пути к выздоровлению, но лучше всего предотвратить его. Когда дело доходит до DDoS-атак, профилактика и лечение одинаковы. Однако владельцы сайтов редко задаются вопросом, как предотвратить проблему, пока она не даст о себе знать.

Симптомы DoS-атак совпадают со многими другими проблемами, основной из которых является периодическая или полная потеря производительности сайта (вместо необходимых страниц сервер выдает 50-кратные ошибки или полную недоступность). В некоторых случаях, когда атака слабая, сайт может работать, но может быть ужасно медленным.

Такие симптомы могут появиться не только во время атак, но могут быть результатом плохой оптимизации скриптов самого сайта, высокого уровня легитимного трафика (когда количество реальных пользователей превышает технические возможности сервера). Для изображения не редкость, когда причиной тормозов является плохой хостинг. Следовательно, замедление или сбой сайта не означает DoS-атаку.

Единственный 100% способ понять причину проблемы — посмотреть журнал сервера. Если у вас его нет, обязательно включите его или обратитесь в службу технической поддержки хостинга, чтобы они могли его включить.

Журнал сайта — это файл, в котором записывается информация о входящих запросах. Есть журнал ошибок, он короткий и в нем отражаются только те запросы, в ответ на которые сервер был вынужден выдать ошибку. Но нам нужен журнал посещений, в нем записывается каждый запрос, который приходит на сайт, время, IP-адрес, с которого приходит запрос, тип запроса (GET, POST, HEAD) целевого URL, код возвращенного ответа, идентификатор пользователя (браузер, данные робота и т д.) и т д).

Пример записи в журнале единого доступа:

biznessystem.ru 104.194.196.238 — — 27 ноября 2016 г .: 11: 01: 26 +0300 «GET / 2014/01 / как-открыт-файл-рар-как-пользователя-винрар / HTTP / 1.1″ 200 74658 » — «» Mozilla / 5.0 (Windows; U; Windows NT 6.1; en-US; rv: 1.9.2.13) Gecko / 20101203 Firefox / 3.6.13 «0

Здесь он указывается последовательно: мой домен, IP-адрес источника запроса, дата и время, тип запроса и адрес страницы, код ответа сервера (200), данные источника запроса (браузер , операционная система).

По одной из этих строк невозможно понять, что вы привязаны, это нужно рассматривать как единое целое.

Признаки DoS атаки:

- Большое количество запросов с IP-адреса, превышающее адекватные потребности живого человека (тысячи);

- Интервал между запросами значительно меньше того, что нужно человеку. Например, реальный человек не будет каждую секунду открывать новую страницу сайта (даже не успеет загрузиться);

- Повторите те же запросы, как если бы кто-то постоянно обновлял страницу.

- Запросы к страницам, которые не существуют или не предназначены для пользователей, не всегда являются признаком DoS-атаки, но вы всегда должны быть осторожны, возможно, они пытаются вас взломать, ищут уязвимости.

В случае DDoS-атаки признаки те же, только многочисленные нежелательные запросы будут приходить не с одного IP-адреса, а со многих.

интересно, что как раз в то время, когда была написана эта статья, мой блог подвергся еще одной атаке. DoS-атака была недолгой и не очень сильной и не привела к закрытию сайта, но дневная нагрузка была в 3 раза выше нормальной скорости.

В ходе анализа журнала было обнаружено 11253 запроса с IP 213.159.212.73. Более того, все эти запросы были отправлены в течение 40 минут.

В этом случае были признаки: много запросов, небольшие интервалы (3-4 новых страницы в секунду), доступ к несуществующим страницам (ошибка 404), доступ к запрещенным страницам (ошибка 403).

Частный случай

Вы можете получить доступ к любой сети через Wi-Fi. Хакеры перезагружают устройство удаленно с помощью такой программы, как Websploit. Маршрутизатор вернется к основным настройкам и паролю по умолчанию. Злоумышленник получает доступ ко всему трафику в организации.

Вы можете узнать адрес жертвы с помощью Skype или другого мессенджера. Это делается с помощью хакерского программного обеспечения Linux. На полученный адрес отправляется множество пакетов данных. В качестве бонуса на конкретный номер можно поставить дозвонщик.

На рабочей панели отображается адрес, статус, вид операции. На подготовку пакета с фейковыми данными уйдет пара минут и в дело пойдет автоматизация, но это вариант для «ламеров».

Настоящие «кулхацкеры» собирают свою команду, заражая десятки тысяч компьютеров и утюгов. Иногда небольшие сети объединяются в более крупные, но есть риски. Часто злоумышленники крадут друг у друга ключи доступа к «армиям», чтобы потом перепродать «армию».

Можно обойтись без армии компьютеров, как говорится: «Не имей 100 рублей, а имей 100 друзей». Настоящим друзьям понадобится 100000, а лучше пару миллионов. Организуется такой флешмоб очень просто, через социальные сети.

DoS vs DDoS: в чём разница

Помимо DDoS в арсенале киберпреступников есть еще один вид атак. Это называется DoS (отказ в обслуживании). Считается, что первым известным случаем DoS-атаки стала атака канадского хакера в феврале 2000 года, когда он решил перегрузить веб-серверы Amazon и eBay.

Во время DoS-атаки запросы отправляются с устройства, а не из сети, и нацелены на конкретный домен или виртуальную машину. Это похоже на DDoS, так как в обоих случаях цель — остановить доступ к сети или Интернет-ресурсу. Но у DoS есть свои особенности:

- Единый вектор атаки. Трафик идет из той же подсети

- Видимость. Атака на сайт хорошо видна в системах мониторинга

- Легкость размышлений. DoS-атаки легко блокируются межсетевым экраном или сетевым маршрутизатором.

Этот тип атаки не считается опасным, но для него требуется программное обеспечение, которое может вовремя распознать и заблокировать угрозу.

DDoS имеет и другие отличительные особенности:

- Многопоточность. Наличие большого количества каналов для отправки запросов упрощает задачу блокировки атакуемого ресурса, так как быстро отфильтровать все атакующие IP-адреса нереально

- Невидимый. Атака хорошо маскируется под естественный трафик, постепенно забивая ресурс «мусорными» запросами, поэтому отследить начало непросто

- Сложность отражения. Сложность определения начала атаки предотвращает фильтрацию атакующих IP-адресов

Как вы понимаете, распределенный отказ в обслуживании работает «более эффективно», поэтому злоумышленники предпочитают этот метод. Кроме того, отследить эту атаку и добраться до ее источника крайне сложно, потому что у нее нет центра.

Причины DDoS-атак

Почему они могут атаковать ИТ-инфраструктуру компании? Возможны несколько вариантов:

- Конфликт, недовольство. На фоне личной неприязни происходит значительный процент кибератак на компании и государственные учреждения. Например, после массового рейда ФБР на хакеров в 1999 году веб-сайты ФБР подверглись атаке. В результате они простаивали несколько недель.

- Политика. Несогласие с политикой правительства или оппозиции может спровоцировать кибератаку. Киберактивисты (ИТ-специалисты, радикально решающие проблему) могут поддерживать различные политические силы и выражать свой протест с помощью DDoS.

- Веселье. Злоумышленником могут быть хакеры-новички, экспериментаторы в области ИТ и просто люди, решившие «поиграть в головорезов», заказав короткую, но злонамеренную нагрузку на полулегальный актив.

- Вымогательство. Хакеры нередко требуют от компании выкуп перед атакой за отказ от своих намерений. Количества очень разные и зависят от аппетита агрессора. Если откажетесь платить, будет «наказание».

- Недобросовестная конкуренция. Настраиваемые атаки не редкость. В пик сезона конкуренты могут попытаться покинуть сайты других компаний, чтобы привлечь клиентов.

- Маскировка. Пока вы боретесь с DDoS, вы можете не заметить еще одной атаки. Использование мусорного трафика в качестве прикрытия — эффективная и довольно популярная практика.

Кто может стать жертвой DoS-атаки

Практически любая организация и даже частное лицо может стать целью кибератаки. По некоторым данным, каждая шестая российская компания сталкивалась с подобной проблемой.

В зоне риска находятся сайты:

- Крупные предприятия и государственные учреждения;

- Банки, управляющие компании;

- Медицинские учреждения;

- Платежные системы;

- Популярные блоги и СМИ;

- Интернет-магазины;

- Игровые сервисы;

- Криптовалютные биржи.

Доски объявлений и веб-сайты туристических агентств также страдают от таких атак, но реже. В августе 2021 года исследовательский гигант Яндекс заявил, что подвергся крупнейшей в России DDoS-атаке. До этого, в 2020 году, атаковали Сбербанк.

Еще один относительно новый вектор атаки — Интернет вещей (IoT). Устройства, подключенные к Интернету, часто становятся частью ботнета или канала перехвата.

Как работает DDoS-атака

Как работает DDoS, это имя: отказ в обслуживании. Любое оборудование ограничено по пропускной способности и количеству обрабатываемых запросов. А организатор атаки отвечает за максимальную загрузку всех каналов, чтобы реальные пользователи не могли получить доступ к сервису из-за огромного количества нежелательных запросов.

Ботнеты используются для атак — это серия зараженных вирусом устройств, которыми могут управлять хакеры. Это может быть сотня, а может, и сотня тысяч. Во время атаки хакеры отправляют запросы от этих ботов на сайт жертвы. Поскольку каждый компьютер инициирует соединения, которые ничем не отличаются от действий обычного человека, атаку сложно распознать. И только с увеличением количества запросов становится заметна нагрузка, превышающая ожидаемую.

Обычно это продолжается несколько часов. Но были случаи, когда DDoS длился несколько дней.

Сами атаки делятся по принципу воздействия на три типа:

- Переполнение канала. Поток ICMP, поток UDP, усиление DNS

- Использование небезопасных стеков сетевых протоколов. Ping of death, ACK / PUSH ACK flood, SYN flood, TCP null / IP null атака

- Атака на прикладном уровне. HTTP-флуд, медленные сеансы, фрагментированные HTTP-пакеты

Кому и зачем нужны DDoS-атаки?

Атаки могут совершать и молодые, и старые: от старшеклассника, решившего попробовать свои силы, до профессионального хакера, который хочет заработать деньги с помощью шантажа или выполнить заказ какого-то человека. Все зависит от цели атаки на ресурс.

Например, фирма A (C, D, E и т.д.) хочет получить больше прибыли до праздников, но ее конкуренты, фирма B, более популярны среди клиентов. Следовательно, Фирма A заказывает атаку на Фирму B, и пока сайт последней не работает, Фирма A принимает заказы на двоих =)

В общем, DDoS-атаки могут проводить как профессионалы, так и любители, которые умеют использовать информацию из поисковой системы, потому что найти инструкции, которые помогут вам провести DDoS-атаку (хотя и очень простую), несложно.

Что делать во время DDoS-атаки

Вы можете выполнить обратную DDoS-атаку, перенаправив бяку, отправленную злоумышленнику. Если повезет, отключите его снаряжение. Для этого вам необходимо знать адрес сервера хакера и иметь хорошие навыки программирования. Без специалиста в этой области не обойтись — они редкие и очень дорогие.

Какие ресурсы страдают от DDoS-атак чаще всего

По сути, жертвами атак являются:

- Казино

- Букмекерские конторы

- Интернет-магазины

- Образовательные учреждения

- СМИ

- Игровые сервисы

- Государственные учреждения

- Проверить онлайн

Также не путайте DDoS-атаку со взломом веб-сайта — это совершенно разные вещи. DDoS-атака не встроена в код сайта, она просто направляет огромное количество запросов, что делает сайт неспособным с ней справиться и становится недоступным.

Самая известная DDoS-атака: дело Аэрофлота

В России наиболее известна атака на платежную систему Assist, которая осуществляла платежи на сайте Аэрофлота. В 2010 году с помощью DDoS-атаки хакерам удалось отключить серверы платежной системы Assist. В результате было невозможно забронировать билеты на сайте Аэрофлота в течение недели. На этой неделе компания потеряла не менее 146 млн рублей. Примечательно? Я очень сильно.

По версии следствия, виновниками нападения были братья Дмитрий и Игорь Артимовичи.

Клиент в данном случае (владелец платежной системы ChronoPay) просто хотел разорвать отношения между Аэрофлотом и Assist и занять место последнего.

Братья Артимовичи получили 2,5 года общего режима. На фото Дмитрий Артимович, принимавший непосредственное участие в атаке на платежную систему Assist.

Типы атак

Определенную сложность в определении типа воздействия и способов защиты представляет различие в вариантах кибератак. Существует более десятка способов снизить производительность сервера, и каждый из них требует отдельного механизма противодействия. Например, широко распространены UDP-флуды, а также запросы доступности сайта и блокировка хоста DNS.

Переполнение канала

На сервер отправляется поток эхо-запросов с задачей полностью «засорить» аппаратные ресурсы ПК (физической или виртуальной машины). Все провайдеры предоставляют пользователям ограниченные каналы связи, поэтому достаточно наполнить их фейковым трафиком, что сделает невозможным открытие сайта обычным запросом.

DNS-флуд

Целью атаки является DNS-сервер, привязанный к «жертве». В этом случае владелец сайта не получает сообщений от хостинг-провайдера. Единственный способ вовремя «увидеть» проблему — подключить сторонние системы типа Яндекс.Вебмастера, которые по кругу проверяют доступность домена, скорость соединения и т.д.

UDP-флуд

По аналогии с предыдущим вариантом на сервер жертвы отправляется большой объем пакетов формата дейтаграммы. Сервер должен ответить каждому, чтобы отправить ответ в форме пакета ICMP, что означает, что «пункт назначения недоступен». В результате вся емкость виртуальной машины будет занята пустыми задачами.

PING-флуд

Воздействие на хост сопровождается многочисленными запросами без ожидания ответа от сервера. В результате веб-ресурс начинает терять реальные пакеты данных, скорость открытия страниц падает до полной недоступности. Пользователи будут видеть попытки открытия, но не получат результат в виде страницы.

Переполнение буфера

Популярный метод DoS-атаки. Хакер пытается вызвать ошибки в программах, установленных на атакуемом сервере. Например, перегрузка буфера памяти, выделенного для приложения. Такие попытки легко блокируются, но только при использовании специальных программ или роутеров с функцией безопасности.

Зачем злоумышленники атакуют сайты?

В любом случае конечная цель DDoS-атаки может быть уникальной, но все они легко поддаются классификации. Стоит знать, относится ли атака к определенному классу, поскольку это поможет разработать грамотный план противодействия, а в некоторых случаях не потребуется вообще.

5. Политика, религия и т.п.

Часто причиной DDoS-атак является несогласие с политическими, религиозными или другими взглядами, отраженными на сайте. Таким образом противники пытаются заглушить «вражескую пропаганду». Острые фазы конфликтов в различных частях планеты постоянно приводят к увеличению масштабов этих средств борьбы.

4. Конкуренты

Конкуренты могут действовать, следя как за взломом вашего сайта, так и за его обычной неспособностью. Взлом может быть труднее реализовать, но оно того стоит, учитывая те преимущества, которые он предлагает — например, угон клиента — очень привлекательный бонус для вашего бизнеса.

Но обычная недоступность, которая наступит в случае успешной DDoS-атаки, отключит ваш ресурс от борьбы за клиента. Пользователь, которому не удалось попасть на желаемую страницу с первого места в поисковой выдаче Яндекса, сразу перейдет на вторую или третью строчку.

Поэтому каждый, чей сайт работает в коммерческой среде, особенно в высококонкурентной нише, обязан застраховаться от таких рисков.

3. Взлом сайта

Не всегда цель хакеров — взломать ваш сайт. Часто их главная цель — найти уязвимости в вашей CMS, через которые они могут внедрить вредоносный код в будущем. А поиском таких уязвимостей занимаются роботы, которые тупо «выламывают» заранее известные им различные косяки, есть они у вас или нет. Когда эти боты работают слишком усердно и отправляют много запросов, результатом является типичная DoS-атака и сбой плохого хостинга.

Такие товарищи могут отставать или регулярно повторять свои попытки. Лучше всего уберечь свой ресурс от них, так как невидимый вредоносный скрипт, который они могут внедрить, может навредить вам гораздо больше, чем временная недоступность сайта.

2. С целью вымогательства

Объектами таких атак могут быть проекты, имеющие определенную популярность и значительный доход (по мнению злоумышленников), если у вас есть блог для души, то брать будет нечего. Профессионализм злоумышленников в этом случае может сильно различаться в зависимости от серьезности проекта, который планируется атаковать.

Сайт подвергается атаке, теряет доступность для обычных пользователей, а владелец теряет прибыль — магазин не получает заказов, контент-проекты не показывают рекламу, а другие учреждения теряют свою репутацию.

Все это сопровождается сообщением с просьбой заплатить за прекращение DDoS-атаки или предложить «потолок» защиты от хакеров.

Ни в коем случае нельзя платить. Полное незнание рано или поздно надоест и оставит позади. Параллельно с этим вы принимаете меры по защите сайта.

1. Проверка сил у школоты

Самый безобидный вид атаки, как правило, с не более чем несколькими источниками мусорных претензий. Целью такой атаки может быть совершенно произвольный, часто небольшой, сайт. Выбираются небольшие проекты, так как серьезные ресурсы, как правило, имеют защиту, и чтобы ее пробить, школьникам не хватит возможностей. Но скачать небольшой блог или форум о виртуальном хостинге — задача решаемая.

Они делают это исключительно для того, чтобы покрасоваться на глазах у окружающих. Если ваш сайт не представляет особой коммерческой ценности (у вашего бизнеса мало конкурентов), то велика вероятность, что вы получите именно такую DoS-атаку.

Скорее всего, после падения вашего ресурса и недоступности на несколько часов интерес к нему пропадет и вам не придется ждать новых атак от этой группы людей.

Способы защиты от атак

Поток незапрошенных запросов можно сдержать, наложив ограничения на определенные IP-адреса и атрибуты. Другой вариант — использовать скрипт, который заблокирует доступ к сайту. Например, если это происходит в нетипичное время для посещения пользователями. Недостатком этого метода является повышенная нагрузка на сервер из-за скрипта.

Очистить спам-трафик можно с помощью специального сервиса. Услуги по охране предоставляют различные специализированные организации. Они добавляют DNS-сервер компании к доменному имени Интернет-ресурса. Запросы, поступающие на адрес ресурса, сначала принимаются сервером фильтрации. Если пакет защищен, он направляется на хостинг ресурса, а остальные блокируются.

Юридические последствия

Специализированное подразделение «К» МВД РФ имеет большой опыт борьбы с DDoS-атаками. У них есть вся техническая база, необходимая для помощи владельцам Интернет-ресурса. Обычно хакеры сначала проводят атаку шоу, а затем связываются с владельцем, предлагая решения проблемы. Такие ситуации лучше всего записывать. Если на телефон звонят хакеры, лучше записать звонок и сохранить переписку в социальных сетях.

Как не стать ботом:

- Обычному пользователю следует помнить, что источником опасности является зараженный компьютер, а не сам злоумышленник.

- Вы не можете открывать письма и сообщения от неизвестного отправителя.

- Переход по сомнительной ссылке, опубликованной друзьями, также может стать источником опасности. Страницы социальных сетей часто взламывают и рассылают массовый спам.

- важно следить за обновлениями антивирусной программы, рекомендуется использовать полную версию как на ПК, так и на смартфоне.

В заключении

Должно быть понятно, что микрошаговые DDoS-атаки уходят в прошлое. С середины прошлого десятилетия количество таких атак уменьшилось именно благодаря уголовным процессам и усилению защиты сайтов. Однако это не значит, что стоит расслабляться — всегда нужно быть во всеоружии.

В любом случае стоит проверить свой сайт на вирусы, ведь зараженный ресурс опасен.